ciberseguridad

seguridad de la información aplicada a computadoras y redes

Creado: 06-10-2020, 678 Noticias, 1631 Clics, Última actualización: 29-05-2026 13:30:00,

Relacionado

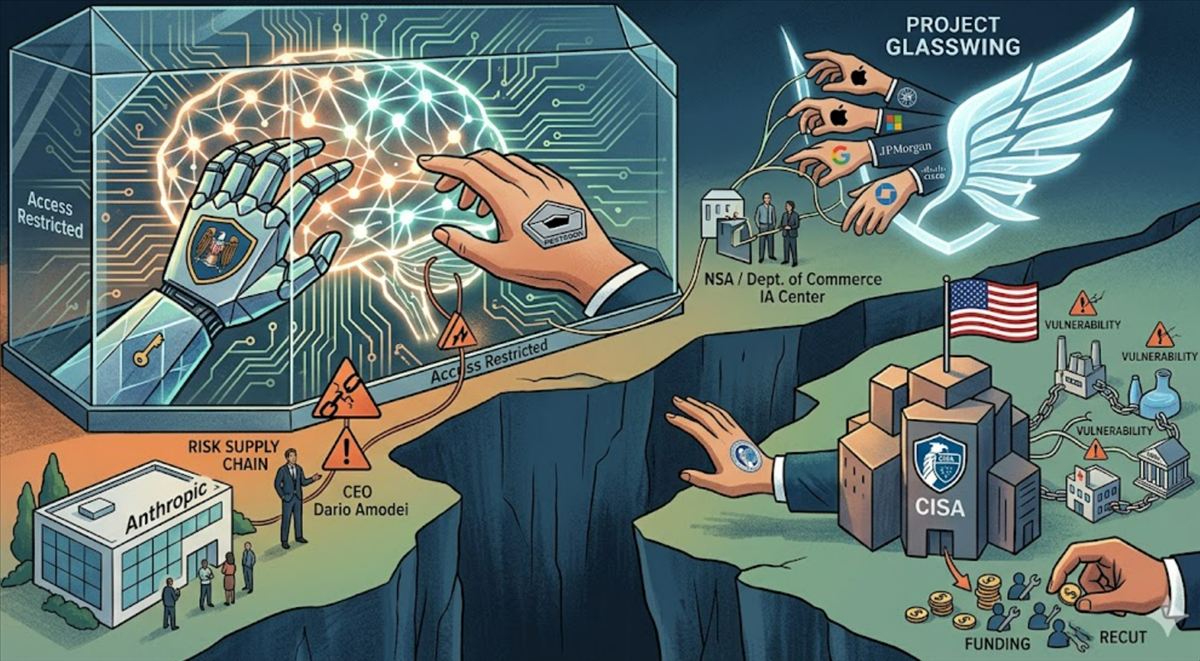

inteligencia artificial ia mythos anthropic openai ciberseguridad industrial ciberseguridad en españa agencia de ciberseguridad ia ciberseguridad red ciberseguridad ciberseguridad y videovigilancia red ciberseguridad y ciberseguridad y ciencia ia en ciberseguridad centros de ciberseguridad ciberseguridad el modelo centrado en ciberseguridad ia y ciberseguridad estrategia de ciberseguridad solucion de ciberseguridad ley de ciberseguridad herramientas de ciberseguridad ia ciberseguridad y startup de ciberseguridad incidentes de ciberseguridad experto en ciberseguridad ciberseguridad para proteger invertir en ciberseguridad china en ciberseguridad tipos de ciberseguridad expertos en ciberseguridad